Zabawa w kody kreskowe

27 grudnia 2013, 14:50Japońska firma Design Barcode zaprojektowała serię 30 nietypowych kodów kreskowych o tej samej nazwie. Paski nie zawsze są czarne, poza tym oprócz nich pojawiają się różne elementy, np. postaci czy owoce, nawiązujące do charakteru produktu.

Wynajmij HDD i zarabiaj

14 stycznia 2015, 08:57W sieci pojawiła się nowa, nietypowa usługa. Internauci mogą zarabiać pieniądze wynajmując wolną przestrzeń na własnych dyskach twardych. Twórcy usługi Storj chcą zbudować w ten sposób chmurę, której nikt nie będzie mógł monitorować ani kontrolować

Tor Messenger - anonimowe rozmowy

3 listopada 2015, 13:24Twórcy projektu Tor poinformowali o udostępnieniu wersji beta oprogramowania Tor Messenger. Ma to być odpowiedzią na rosnącą inwigilację obywateli ze strony rządów. Protokół Tor umożliwia bezpieczne anonimowe nawigowanie po internecie

Rembrandt korzystał z najnowszych osiągnięć optyki?

14 lipca 2016, 13:07Na łamach Journal of Optics opublikowano artykuł, którego autorzy dowodzą, że Rembrandt i inni wielcy mistrzowie mogli - tworząc swoje autoportrety - korzystać z wysoce zaawansowanych, i prawdopodobnie tajnych, technologii optycznych swoich czasów.

Sztuczna inteligencja rozpoznaje wyrzutnie rakiet

21 listopada 2017, 12:57Systemy sztucznej inteligencji pomagają amerykańskim agencjom wywiadowczym w analizie zdjęć satelitarnych i identyfikowaniu nieujawnionych reaktorów atomowych czy tajnych baz i instalacji wojskowych. Niedawno amerykańscy eksperci nauczyli sztuczną inteligencję identyfikować chińskie wyrzutnie rakiet ziemia-powietrze.

Tekst jak sieć: Ile wyrazów wystarczy, by rozpoznać autora?

11 kwietnia 2019, 13:33Jesteśmy bardziej oryginalni niż sądzimy, sugerują analizy tekstów literackich przeprowadzone nową metodą stylometrii, zaproponowaną przez naukowców z Instytutu Fizyki Jądrowej PAN w Krakowie. Indywidualność autora widać już w powiązaniach między zaledwie kilkunastoma wyrazami tekstu angielskiego. W językach słowiańskich do identyfikacji twórcy wystarcza nawet mniejsza liczba wyrazów, a na dodatek wynik jest pewniejszy.

W 2019 r. na Florydzie w wyniku wypadków z jednostkami pływającymi zginęło rekordowo dużo manatów

24 grudnia 2019, 05:45Mimo kampanii na rzecz ochrony narażonych na wyginięcie manatów karaibskich w 2019 r. florydzcy wodniacy zabili w wypadkach rekordową ich liczbę. Wg wstępnego raportu Florida Fish and Wildlife Conservation Commission, wskutek potrącenia przez jednostki pływające w br. zginęło aż 129 manatów (stan na 13 grudnia).

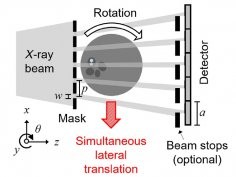

Mniej promieniowania, lepsze zdjęcia i większa elastyczność – nowy sposób na tomografię komputerową

12 sierpnia 2020, 11:18Brytyjscy naukowcy opracowali nową technikę tomografii komputerowej, która pozwala na uzyskanie tak samo dokładnych obrazów jak obecnie, ale jednocześnie wystawia pacjenta na mniejszą dawkę szkodliwego promieniowania. Nowa technika, nazwana cykloidalną tomografią komputerową (TK), została opisana na łamach Physical Review Applied.

Dwukrotnie wykryli poruszający się foton, nie niszcząc go przy tym. Przyspieszy to sieci kwantowe

12 lipca 2021, 08:21Po raz pierwszy udało się dwukrotnie wykryć poruszający się pojedynczy foton, nie niszcząc go przy tym. To ważna osiągnięcie, gdyż dotychczas foton ulegał zwykle zniszczeniu podczas jego rejestrowania. Najnowsze osiągnięcie może przyczynić się do powstania szybszych i bardziej odpornych na zakłócenia sieci optycznych i komputerów kwantowych.

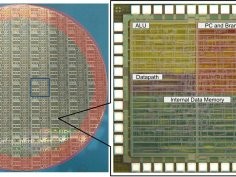

Flexicore – pierwszy tani wydajny plastikowy procesor nadający się do masowej produkcji

23 czerwca 2022, 07:38Od dekad elastyczna elektronika była niewielką niszą. Teraz może być gotowa, by wejść do mainstream'u, stwierdził Rakesh Kumar, lider zespołu, który stworzył plastikowy procesor. O elektronice zintegrowanej w praktycznie każdym przedmiocie, od podkoszulków poprzez butelki po owoce, słyszymy od lat. Dotychczas jednak plany jej rozpowszechnienia są dalekie od realizacji, a na przeszkodzi stoi brak elastycznego, plastikowego, wydajnego i taniego procesora, który można by masowo produkować.